ClickFix 技术自去年以来在加密货币黑客中逐渐流行,安全研究人员自2024年起便开始监测其活动,攻击目标遍及多个行业。

近期,加密黑客利用“ClickFix”攻击手法窃取加密资产,现已开始冒充风险投资公司并劫持浏览器扩展程序进行作案。

根据网络安全公司Moonlock Lab周一发布的报告,诈骗者冒用SolidBit、MegaBit和Lumax Capital等虚假风险投资公司名义与用户联系。他们通过LinkedIn以合作机会为借口接触受害者,并引导其进入伪造的Zoom和Google Meet链接。

当受害者点击这些虚假链接后,将进入一个活动页面,该页面包含伪造的Cloudflare“我不是机器人”复选框。用户点击后,恶意命令会被复制到剪贴板,并要求用户在电脑终端粘贴所谓的验证码,从而完成攻击。

Moonlock Lab团队指出:“ClickFix技术使得最后一步执行变得极为高效。通过让受害者主动粘贴并执行指令,攻击者成功规避了安全行业多年来建立的防护机制,未使用漏洞,也没有可疑的下载。”

报告中提到,一名自称Mykhailo Hureiev的人(标注为SolidBit Capital联合创始人兼管理合伙人)在LinkedIn诈骗的早期阶段担任主要联络人。有两名X用户也反馈与名为Hureiev的账号有可疑对话。

然而,Moonlock Lab指出,该诈骗行动的基础设施极为复杂,能够在身份暴露时迅速切换新身份。

Chrome扩展被劫持用于盗取加密资产

与此同时,加密黑客最近传播了带有“ClickFix”攻击功能的恶意Chrome扩展。

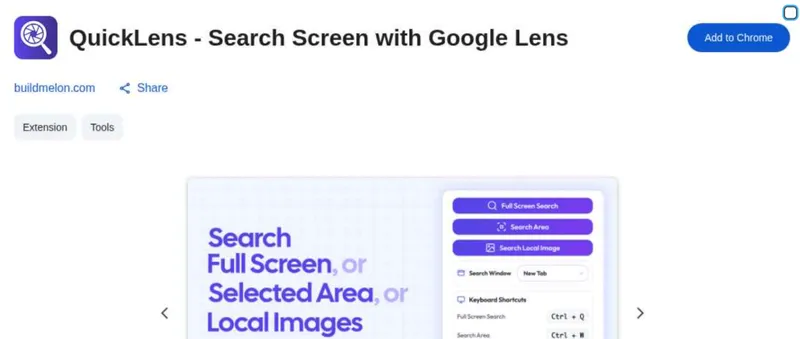

QuickLens是一款允许用户在浏览器中直接运行Google Lens搜索的扩展,因被用于传播恶意软件而已从网络商店下架。网络安全公司Annex Security创始人John Tuckner在2月23日的报告中指出。

QuickLens于2月1日更换所有权后,两周内推出的新版本已嵌入恶意脚本,发动ClickFix攻击并植入窃取信息的工具。Tuckner表示,该扩展的用户约有7000人。

据报道,这款被劫持的扩展会搜集加密钱包数据和助记词以窃取资产。此外,还会窃取Gmail收件箱内容、YouTube频道数据及网络表单中输入的登录和支付信息,相关信息由eSecurity Planet于3月2日报道。

ClickFix攻击已波及多个行业

Moonlock Lab表示,自去年以来,ClickFix技术因其能让受害者手动执行恶意载荷,绕过常规安全工具,受到攻击者的青睐。

安全研究人员自至少2024年起已对其进行持续追踪,目标涵盖多个行业。

微软威胁情报团队于去年8月发出警告,称每日在全球范围内追踪到“针对数千企业和终端设备的行动”。

同时,网络威胁情报公司Unit42于去年7月报告称,这种“相对较新的社会工程技术”已影响制造业、批发零售业、州及地方政府、公用事业和能源等多个行业。

相关推荐:道明证券(TD Securities):纽交所推动代币化迎来机构转折点

#加密货币

#Hackers

#Scams

#Hacks

#Scams & Cybercrime