据悉,联发科在今年1月修复了一个影响其芯片组的漏洞。该漏洞可能使攻击者通过USB数据线和相应软件在受影响设备上窃取加密助记词。Ledger白帽安全团队Donjon在1月5日补丁发布前与联发科分享了这一漏洞,尽管补丁已发布,Ledger仍建议尚未更新的用户尽快进行更新。

测试设备45秒被攻破

Ledger指出,漏洞源于联发科的安全启动链,这是一项确保手机在安全环境下启动并仅运行授权软件的安全机制。Ledger在给Cointelegraph的声明中表示,攻击者可以通过USB将Android手机连接到计算机,绕过安全防护,从而获取设备上的敏感数据,包括加密钱包助记词。

大约25%的安卓手机使用Trustonic可信执行环境(TEE)和联发科处理器,此次安全漏洞正是针对这些设备展开攻击。Donjon团队演示了攻击过程,他们将Nothing CMF Phone 1连接到笔记本电脑,仅用约45秒便攻破了设备的安全防护。

Ledger表示:“无需启动安卓系统,利用该漏洞即可自动恢复手机PIN码、解密存储,并从多个流行钱包软件中提取助记词。”尽管Ledger强烈建议用户及时更新设备,但其发言人在接受Cointelegraph采访时表示,“我们不认为这一问题会在今后持续存在。”

Ledger称移动端永远无法保证安全

截至2025年初,约3600万人在手机上管理数字资产,即使只有一个漏洞,也可能让大量加密钱包面临风险。Ledger在2025年12月披露,曾测试过针对联发科天玑7300(MT6878)的攻击,并通过该漏洞实现了对智能手机的完全控制,安全防线全部失效。

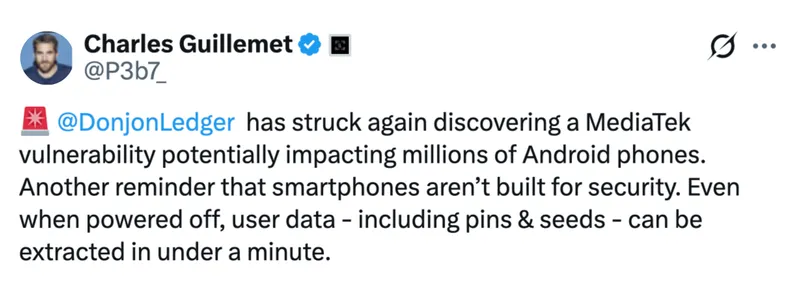

Ledger首席技术官Charles Guillemet在2020年6月接受Cointelegraph采访时曾表示,无论安卓还是iPhone手机,“都极难实现真正安全的应用”。他在本周三于X(前Twitter)平台再次强调:“智能手机并非为安全而设计。即使彻底关机,用户数据——包括PIN码与助记词——也可在一分钟内被提取。”

他进一步指出:“这项研究凸显了根本性的架构差异:通用芯片追求便利性,而安全元件旨在密钥保护。专用安全元件将密钥隔离于系统其他部分,即使遭遇物理攻击也能保障其安全。”

相关推荐:CertiK:2025年,加密货币ATM损失激增33%,人工智能(AI)诈骗愈演愈烈

#加密货币

#Bitcoin Wallet

#Security

#Ledger

#Scams & Cybercrime