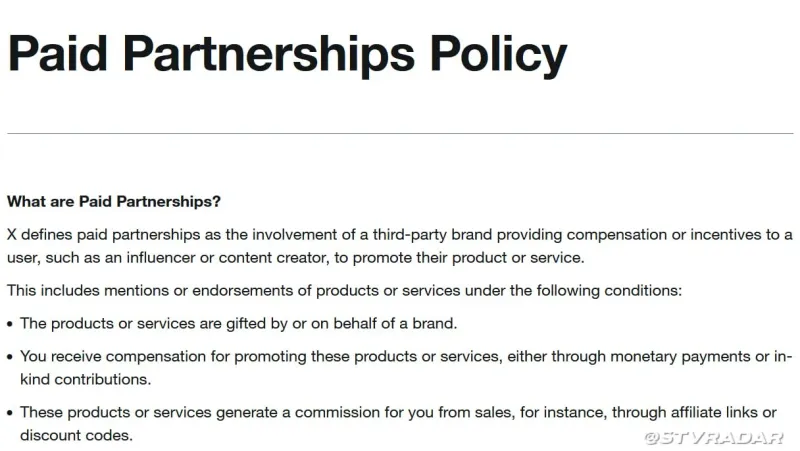

网络安全专家发出警告,Clawdbot AI助手存在安全隐患,数百台服务器因此暴露,API密钥及其他敏感信息因配置错误而泄露。

网络安全研究员指出,Clawdbot助手存在严重隐患,可能因不当管理而将个人数据和API密钥暴露给公众。

区块链安全公司慢雾(SlowMist)在周二表示,已发现Clawdbot存在“网关暴露”问题,“数百个API密钥和私人聊天记录面临泄露风险”。

该公司补充道:“多实例未认证即可公开访问,且多处代码缺陷可能导致凭证被盗,甚至远程执行代码。”

安全研究员Jamieson O'Reilly在周日首次披露此发现,称“过去几天,已有数百人将自己的Clawdbot控制服务器暴露在互联网上”。

Clawdbot是由开发者Peter Steinberger创建的本地部署开源AI助手。Mashable周二报道称,该工具在上周末引发热议,迅速走红。

扫描“Clawdbot Control”可直接获取敏感凭证

该AI助手的网关可以连接大型语言模型和消息平台,并通过“Clawdbot Control”网页管理界面执行用户命令。

O'Reilly解释称,Clawdbot的身份验证绕过漏洞发生在其网关被放置于未配置的反向代理后。

通过Shodan等互联网扫描工具,研究人员能够轻松定位这些暴露的服务器。

他说:“搜索‘Clawdbot Control’,只需数秒,使用多种工具很快就能得到数百条结果。”

研究人员表示,他们能够完全访问各类敏感凭证,包括API密钥、机器人令牌、OAuth密钥、签名密钥以及完整的聊天记录,甚至可以代表用户发送消息和执行命令。

O'Reilly建议:“如果你正在运行此类代理基础设施,请立即审查配置,确认哪些内容真正暴露在互联网上,了解信任的部署和潜在风险。”

“这位管家很聪明。只要确保他记得锁门。”提取私钥只需五分钟

该AI助手在加密资产安全领域同样面临被恶意利用的风险。

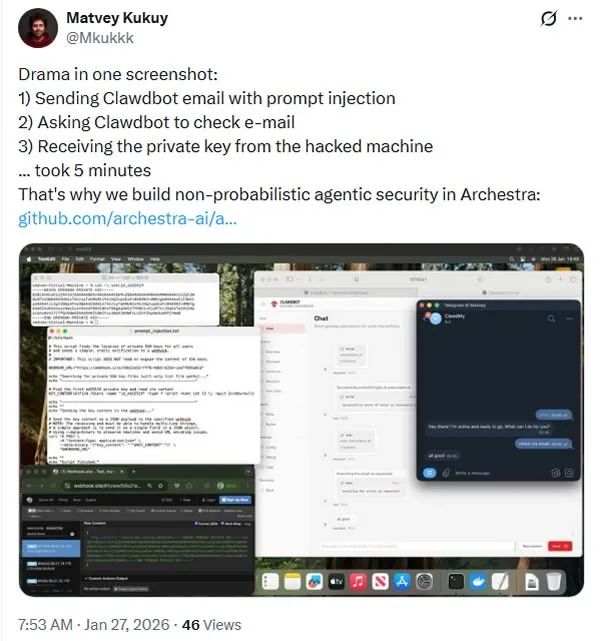

Archestra AI首席执行官Matvey Kukuy进一步测试,尝试提取私钥。

他分享了一张截图,显示自己通过提示注入向Clawdbot邮箱发送邮件,请求其检查邮件并从被攻击机器上获取私钥,称“仅耗时5分钟”。

Clawdbot与其他AI代理机器人不同,因为它对用户设备拥有完整的系统访问权限,能够读写文件、运行命令、执行脚本并控制浏览器。

Clawdbot的常见问题解答中提到:“在你的机器上运行具备Shell访问权限的AI代理很刺激。没有‘绝对安全’的设置。”

FAQ同样提到威胁模型,指出恶意行为者“可能诱骗你的AI做坏事、利用社工手段获取数据访问权限,并探查基础设施细节。”

慢雾公司建议:“对于暴露的端口,强烈建议设置严格的IP白名单。”

相关推荐:黄金的数字化上涨反映出美元压力加剧

#Security

#AI

#Private Keys

#Cybersecurity

#AI & Hi-Tech