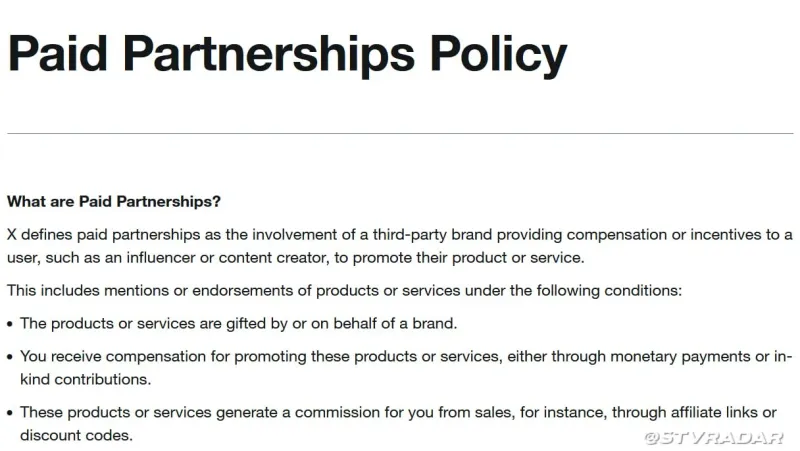

警惕新型2FA骗局

SlowMist的首席安全官23pds对一种新出现的网络钓鱼骗局发出了紧急警告,该骗局通过伪造的双因素认证验证页面,专门针对MetaMask用户,旨在窃取钱包恢复短语。

这一复杂的攻击手法模仿MetaMask的安全界面,使用与合法平台极为相似的假域名,误导用户认为他们正在完成常规的安全程序,从而泄露重要的钱包凭证。

该骗局通过多个欺骗性阶段来利用用户对安全协议的信任。

攻击者创建了类似“mertamask”的虚假域名,而非“metamask”,并将受害者重定向到看似真实的安全警报页面。

用户随后会看到一个看似标准的2FA验证界面,配有倒计时和真实的安全提醒,这在最后一步请求他们的种子短语时,营造出虚假的安全感。

?MetaMask 出现新型 '2FA 安全验证' 骗局 @MetaMask @tayvano_

注意防范 pic.twitter.com/RJM78If9zb

— 23pds (山哥) (@im23pds) January 5, 2026网络钓鱼手段的演变

尽管2025年整体网络钓鱼损失大幅下降,钱包被盗事件减少了83%,降至8385万美元,但攻击者仍在不断调整他们的手法。

根据Cryptonews的报道,受影响用户数量降至约10.6万人,同比减少68%。

然而,像MetaMask 2FA骗局这样的复杂操作表明,尽管整体损失减少,威胁行为者仍在不断完善社会工程手段。

2025年,网络钓鱼活动与更广泛的市场周期紧密相关,第三季度在以太坊强劲反弹期间记录了3100万美元的最高损失。

仅八月和九月就占到了年度总损失的近29%,这进一步证实了安全专家认为网络钓鱼是“用户活动的概率函数”,即更高的交易量增加了潜在受害者的数量。

年度最大单一事件发生在九月,涉及一起650万美元的盗窃,关联到恶意的Permit签名。

? Crypto phishing attacks linked to wallet drainers declined sharply in 2025, with total losses dropping to $83.85 million, an 83% fall.#Wallet #Cryptohttps://t.co/2GlbAoHR78

— Cryptonews.com (@cryptonews) January 4, 2026Permit和Permit2的批准仍然是最有效的攻击手段,在超过100万美元的案件中占据了38%的损失,而以太坊的Pectra升级后,新型攻击手段也开始出现。

攻击者开始利用基于EIP-7702的恶意签名,将多种有害行为打包成单一用户批准,导致八月发生两起事件,损失达到254万美元。

尽管整体下降,攻击者的策略从大规模抢劫转向了大规模零售活动,2025年仅有11起案件超过100万美元,而前一年则有30起。

每位受害者的平均损失降至790美元,显示出更广泛的关注点转向零售用户,而非孤立的高价值盗窃。

近期的协调攻击在EVM兼容网络上窃取了数百个钱包,单个地址的损失通常低于2000美元。

行业联合应对持续威胁

主要钱包提供商,包括MetaMask、Phantom、WalletConnect和Backpack,已通过与安全联盟(SEAL)合作,推出全球网络钓鱼防御网络,形成一个实时威胁识别的“去中心化免疫系统”。

该系统允许全球任何人提交可验证的网络钓鱼报告,这些报告会自动验证并广播给所有参与的钱包,从而提高响应速度,可能挽救更多资金。

MetaMask的安全研究员Ohm Shah表示:“网络盗窃者是一场持续的猫鼠游戏,与SEAL的合作使钱包开发者能够更快行动,打击盗窃者的基础设施。”

这一防御努力建立在SEAL的可验证钓鱼报告工具之上,允许安全研究人员证明被报告的网站确实存在钓鱼内容。

?️ @MetaMask, @Phantom, and other major wallets have partnered with SEAL to launch a global phishing defense network.#MetaMask #Cryptohttps://t.co/auvAQFmcSa

— Cryptonews.com (@cryptonews) October 22, 2025除了技术漏洞,深度伪造技术也成为另一种威胁,Manta Network的联合创始人Kenny Li在四月透露,他曾在一次复杂的Zoom通话中遭到攻击,攻击者使用了熟悉个人的预录视频。

攻击者试图诱使他下载伪装成Zoom更新的恶意脚本文件,Li怀疑与朝鲜有关的Lazarus Group参与其中。

与此同时,因黑客和网络安全漏洞造成的加密货币损失在十二月下降了60%,降至约7600万美元,低于十一月的1.942亿美元。

然而,安全专家警告称,地址中毒诈骗和浏览器钱包漏洞等持续威胁仍在针对整个生态系统的用户。